🚨Quick tip del lunedì che vi salverà ore di troubleshooting. Grazie a Yuri Gasparini per la chicca. 🙏🏻

💻 Scenario

Volete autenticare un dispositivo via certificato (EAP-TLS), usando Intune Cloud PKI, profili SCEP via Intune e il server è un NPS Windows Server. I client sono joinati a dominio, Hybrid Entra Joined e gestiti da Intune.

🔨 Configurazione

Il certificato SCEP, in questo caso, ha dei requisiti ben precisi soprattutto sul Subject Alternative Name (SAN). Li trovate qui:

📃 Certificate requirements when you use EAP-TLS or PEAP with EAP-TLS

⚠️ Attenzione: ecco la chicca

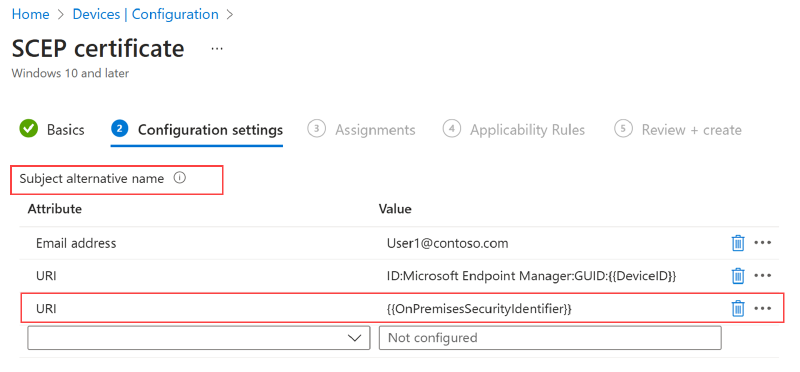

Ma la vera chicca è questa. Al di là dei soliti parametri da configurare su Intune nel profilo SCEP, è fondamentale, in questo scenario, popolare correttamente il SAN con l’UPN del computer account. Peccato non esista una variabile dedicata e pronta all’uso. Come fare? Usando una combinazione mista di variabili e testo statico, così:

1️⃣ User Principal Name (UPN) ➡️ {{DeviceName}}@nomedominio.local

E non dimenticate lo strong mapping!

2️⃣ URI ➡️ {{OnPremisesSecurityIdentifier}}

Per ulteriori approfondimenti sui profili SCEP:

📃 Create and assign SCEP certificate profiles in Intune

📃 KB5014754: Certificate-based authentication changes on Windows domain controllers

Il vostro IT Specialist,

Riccardo